恶意竞争、敲诈勒索、政治见解不同等是导致DDoS攻击的主要因素,而DDoS攻击成本低,防御难度大,攻击效果达成后业务恢复、溯源以及追责难,导致其攻击强度、攻击频率和攻击复杂度呈逐年上升趋势。

2021年H1,DDoS攻击频率同比增加106%,T级攻击常态化,大流量攻击流量上升速度更快,将“Fast Flooding”特点发挥到极致,峰值流量平均每秒上升最高超70Gbit;为挑战防御,攻击手法进一步复杂化,演进出“扫段”+“脉冲”的混合攻击手法,从攻击业务转变成直接攻击网络基础架构,防御系统面临更加严峻的挑战。

2021年H1全球DDoS攻击现状关键发现

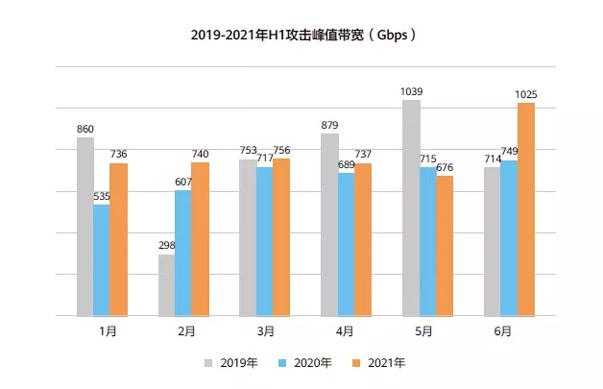

关键发现1:大流量攻击常态化,2021年H1超800Gbps攻击达到7次,均发生在6月份,攻击次数是2020年的3.5倍。

如上图所示,2021年6月份开始,Tbps量级攻击增多。2021年H1共7次超800Gbps的攻击,而2020年全年仅2次;超500Gbps攻击2039次,相比2020年同期增加16倍。

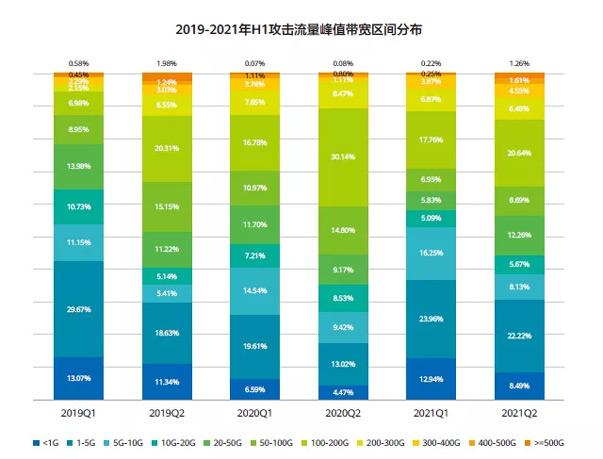

关键发现2:相比2020年H1,攻击峰值带宽区间向两端延展,低于5Gbps的低带宽CC攻击和超过100Gbps的大流量攻击频率重回2019年水平。

如上图所示,2021年H1 5Gbps以下低带宽攻击占比相比2020年H1有所提升,与2019年持平;第二季度超500Gbps攻击次数为3年内最高,从6月份开始,超800Gbps攻击大幅度增加,仅6月份就出现7次。

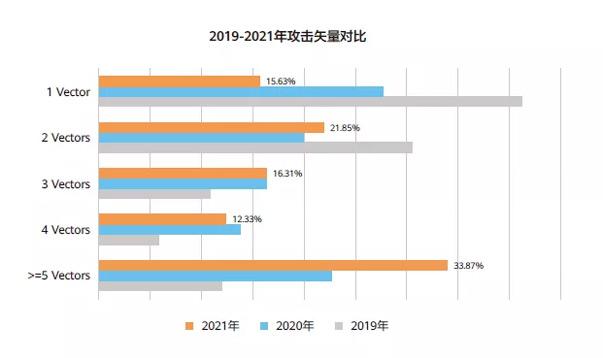

关键发现3:攻击复杂度持续攀升,2021年H1 84.37%的攻击采用混合攻击手法,并出现“扫段”和“脉冲”结合的新型攻击方式。

如上图所示,攻击复杂度呈持续上升,2021年H1混合攻击占比达到84.37%,2020年为72.35%。组合型SYN Flood、混合型UDP反射、组合型TCP反射、网络层混合应用层攻击等多种混合攻击手法层出不穷,并出现“扫段”和“脉冲”结合的新型攻击方式。

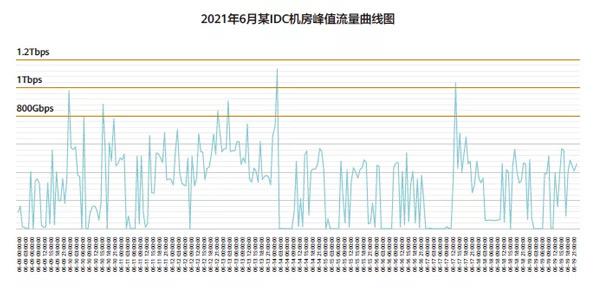

关键发现4:假冒QUIC的T级攻击将“Fast Flooding”攻击上升速度进一步提升,爬升速度较2020年提升61%。

如上图所示,2021年6月某IDC机房遭受假冒QUIC的大型UDP攻击,攻击带宽峰值区间为801Gbps-1.135Tbps,攻击包速率为69.9Mpps-92.6Mpps。

DDoS攻击防范专家建议

专家建议1:攻击两级分化,要求防御系统具备“硬防”和“软防”智能协同,有效降低防御成本,提升防御效率。

DDoS攻击持续呈现两极分化态势,攻击向超百Gbps的大流量攻击和小于5Gbps的小流量应用层攻击聚拢,要求防御系统支持分层防御:专业硬件提供高效“硬防”抵御大流量网络层攻击;CPU提供智能加持的多层级“软防”,精细化过滤小流量应用层CC攻击,且“软防”需提供实时分析和提取攻击特征、智能调度“硬防”的能力,从而快速阻断混合攻击,有效提升防御效率。

专家建议2:攻击上升速度持续提升,大流量攻击峰值平均每秒上升超70Gbit,防御系统毫秒级响应成刚需。

2021年H1,大流量攻击上升速度再创新高,流量峰值平均每秒上升超70Gbit,直接挑战防御系统攻击响应速度。

数据中心边界防御系统作为网络基础设施,提供毫秒级的攻击响应及扫段攻击防御能力是衡量DDoS防御系统有效性的重要指标。而对运营商而言,建议通过端云协同防御方案和特殊时段“常驻式”清洗服务来缓解云清洗攻击响应延迟大的困扰。